Maltrail — Detecção de Tráfego Malicioso

|

O Maltrail é um sistema de detecção de tráfego malicioso, que utiliza blacklists públicas contendo trilhas maliciosas e/ou geralmente suspeitas, juntamente com trilhas estáticas compiladas a partir de vários relatórios de Antivírus e listas personalizadas definidas pelo usuário, onde a trilha pode ser qualquer coisa com por exemplo uma relação de domínios.

Projeto : github.com/stamparm/maltrail

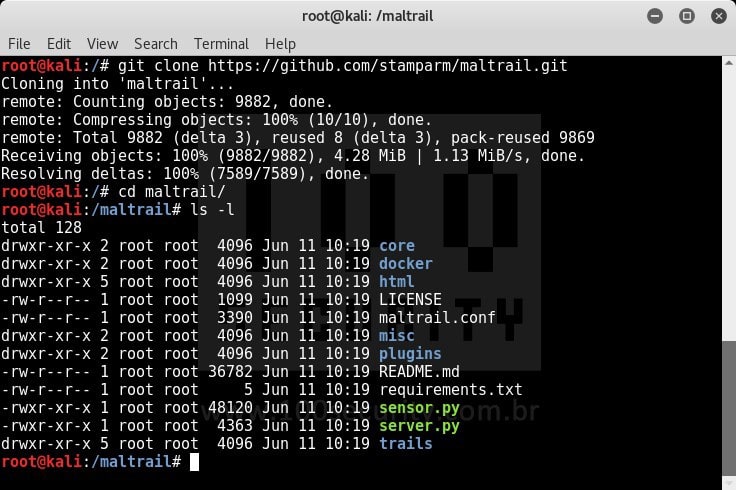

01 — Passo

Realize o download do maltail e lista o conteúdo do diretório.

git clone https://github.com/stamparm/maltrail

|

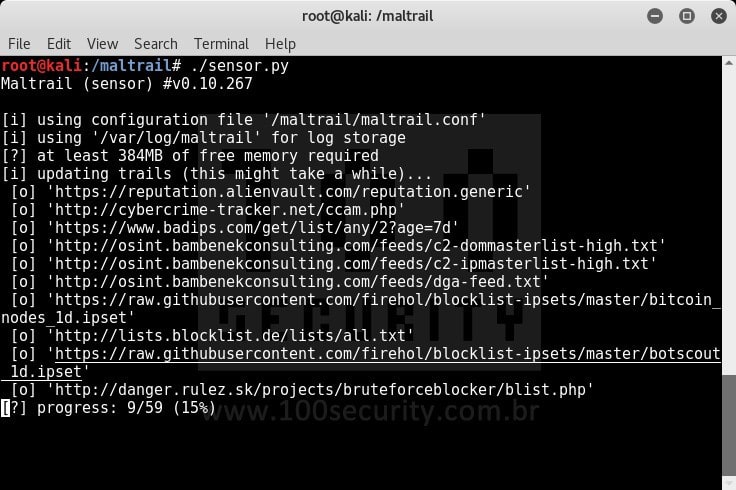

02 — Passo

Inicie o SENSOR de Monitoramento.

./sensor.py

|

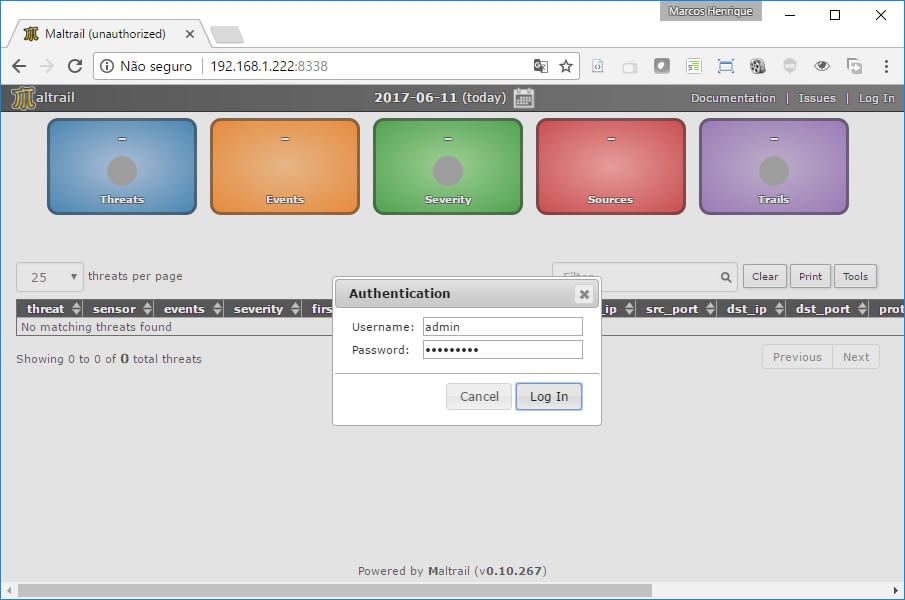

03 — Passo

Inicie o SERVER para acessar o Painel de Administração.

./server.py

Através do navegador acesse: http://ip-do-servidor:9338.

|

04 — Passo

Informe os dados de acesso e efetue o Log In.

Username : admin

Password : changeme!

|

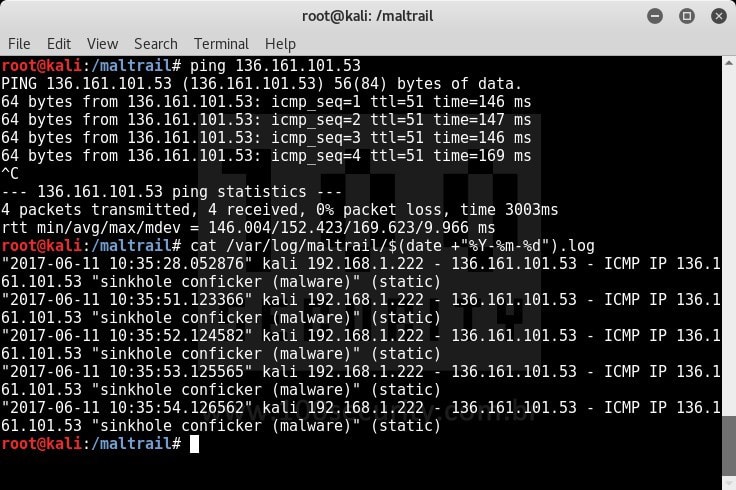

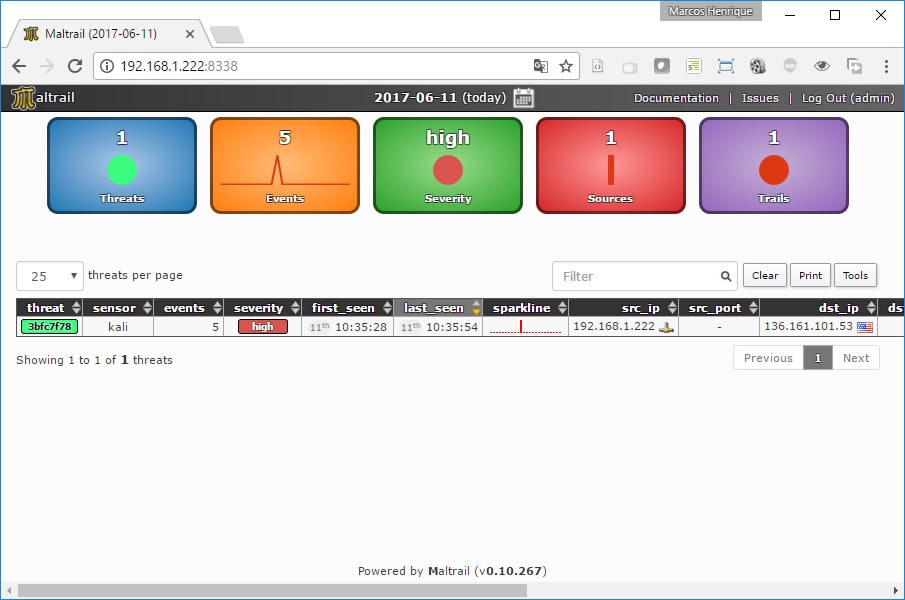

05 — Passo

Para mostrar como funciona basta realizar o ping para o alvo 136.161.101.53 e visualizar o log gerado.

ping 136.161.101.53cat /var/log/maltrail/$(date +'%Y-%m-%d').log

|

06 — Passo

Evento registrado!

|