[CTF] AdminNoobMachine - Hackersec

Resolução do CTF AdminNoobMachine da Hackersec

CTF | ||

| ||

Resumo | ||

IP alvo: 10.0.0.13. | ||

Questões | ||

Consiga o usuário comum | ||

7698478b75f50745d37723c9b5728dde9f0b8eebhsec | ||

Executei o nmap para realizar a varredura das portas em busca de serviços | ||

| ||

Existia uma aplicação web sendo executada no servidor | ||

| ||

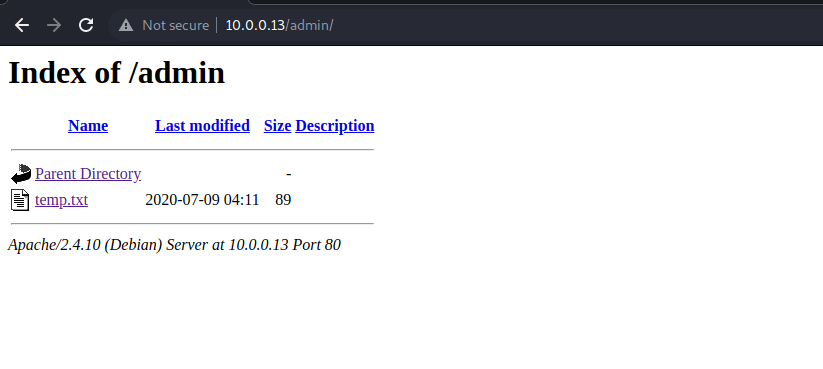

Realizei uma varredura nos arquivos dessa aplicação também e um que me chamou atenção foi o “admin” | ||

| ||

Ao acessar o diretório, foi retornado o seguinte arquivo | ||

| ||

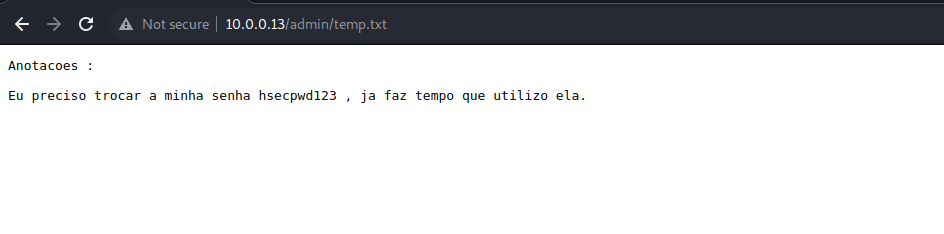

No arquivo, a seguinte mensagem. Aparentemente a senha de algum usuário | ||

| ||

Como no resultado do nmap a porta 22 estava aberta, tentei realizar o login com a senha encontrada. Tentei os logins como “hackersec”, “hs” e por fim “hsec” que estava bem sugestivo na senha. Ao tentar a conexão, obtive o login | ||

| ||

Listei os arquivos na raiz e encontrei a primeira flag | ||

| ||

Consiga o usuário root | ||

ee862a11c00d19bf5e26afde32db4265a8276137 | ||

Para conseguir a próxima flag, eu com certeza precisaria de acesso root, então precisaria escalar privilégios. Utilizei o find para mostrar arquivos que poderiam ser explorado e, após consultas no site decidi utilizar o seguinte comando | ||

| ||

| ||

Executei o comando e obtive root | ||

| ||

Primeiro tentei procurar por um arquivo com nome semelhante a primeira flag, mas só achei o primeiro. Depois troquei o nome do arquivo e encontrei um “root.txt” no diretório “/root”. Ao ler o arquivo obtive a flag | ||

| ||

Links | ||